| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 05:37:07 (+0700) | #91 | 277506 |

PXMMRF

Administrator

|

Joined: 26/09/2002 07:17:55

Messages: 946

Offline

|

|

n2tforever wrote:

search.thn (của mod quanta post bên trên) sau khi decode:

http://www.mediafire.com/?ct0rwtss4u3vc4f

Post lên đây luôn để các bạn đọc, khỏi mất công

GET /Chinh-tri-Xa-hoi/Phap-luat HTTP/1.1\r\nHost: tuoitre.vn\r\nConnection: keep-alive\r\nAccept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8\r\nUser-Agent: \r\nReferer: http://tuoitre.vn/Chinh-tri-Xa-hoi\r\nAccept-Encoding: gzip,deflate,sdch\r\nAccept-Language: en-US,en;q=0.8

http://tuoitre.vn/Chinh-tri-Xa-hoi/Phap-luat

.........

GET / HTTP/1.1\r\nHost: dantri.com.vn\r\nConnection: keep-alive\r\nAccept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8\r\nUser-Agent: \r\nAccept-Encoding: gzip,deflate,sdch\r\nAccept-Language: en-US,en;q=0.8

http://dantri.com.vn

...................

GET / HTTP/1.1\r\nHost: vietnamnet.vn\r\nConnection: keep-alive\r\nAccept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8\r\nUser-Agent: \r\nAccept-Encoding: gzip,deflate,sdch\r\nAccept-Language: en-US,en;q=0.8

http://vietnamnet.vn

Comments

1-Phiên bàn file thn này có đôi điểm khác với phiên bản ngày 13/7, thí dụ không tấn công trực tiếp vào m.tuoitre.vn (trang chuyen cho ĐT di đông)...

2-Không có một cá nhân nào đủ tiền bạc, thời gian thiết lập ba hệ thống webserver-server hoành tráng

(thưc tế còn nhiều hơn) để chỉ chứa 1-2 file nhỏ xíu (dung lương khoảng 1KB), dù để tấn công DDoS. Đây phải là của 1 tổ chức, có chiến lược thu thập thông tin-tấn công mạng lâu dài.

|

|

The absence of disagreement is not harmony, it's apathy.

(Socrates)

Honest disagreement is often a good sign of progress.

(Mahatma Gandhi)

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 06:26:52 (+0700) | #92 | 277507 |

1visao

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 12/06/2004 19:33:00

Messages: 6

Offline

|

|

TQN wrote:

File đó em cũng down về từ 1visao mà, phân tích prefetch file cậu ta gởi mới thấy còn file .cfg nữa mà cậu ta xoá đi.

Lúc em gửi mẫu đầu tiên cho anh TQN là ngày 9/7/2013 , với file WIDCOMM.zip ko có file .cfg , em nhớ rất chính xác , em đã nén toàn bộ lúc đó chứ không có xóa. Anh TQN để ý thấy anh download về giải nén các file mẫu đầu tiên ghi ngày 5/7/2013 .

Rồi em quay lại sau đó , thì thấy đã xuất hiện thêm file .cfg. em đã nén lại file WIDCOMM.zip khác , file nó nằm ở đây , em mới up lên

http://www.mediafire.com/download/tm4cbp67tfbbttx/WIDCOMM%28da_chinh%29.zip

anh giải nén ra thấy các file ngày tháng nó ghi ngày 10/7/2013 .

|

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 10:29:29 (+0700) | #93 | 277513 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3f44f3018ff71ff4a7d22a98f3babb55.png)

|

quanta

Moderator

|

Joined: 28/07/2006 14:44:21

Messages: 7265

Location: $ locate `whoami`

Offline

|

|

n2tforever wrote:

search.thn sau khi decode:

http://www.mediafire.com/?ct0rwtss4u3vc4f

n2tforever có thể viết một bài phân tích cho mình học hỏi thêm với được không? Cảm ơn. |

|

| Let's build on a great foundation! |

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 16:16:12 (+0700) | #94 | 277524 |

PXMMRF

Administrator

|

Joined: 26/09/2002 07:17:55

Messages: 946

Offline

|

|

Ngày hôm qua, 16/7/2013, trang báo mạng lớn "VIETNAM+" đã có bài viết về những chiến tích "thầm lặng" của tập thể thành viên HVA trong việc làm cho "Máy chủ “đánh” báo điện tử tạm thời bị vô hiệu hóa". Thành quả bước đầu này có sự đóng góp nhanh chóng, hiệu quả của công ty CMC-InfoSec, Công ty Điện toán và Truyền số liệu (VDC), Viettel và các công ty Antivirus quốc tế.

Báo "VIETNAM+" của TTXVN, tờ báo quan trọng, được coi là "Báo của các báo Việt nam"

Máy chủ “đánh” báo điện tử tạm thời bị vô hiệu hóa

16/07/2013 | 15:30:00

http://www.vietnamplus.vn/Home/May-chu-danh-bao-dien-tu-tam-thoi-bi-vo-hieu-hoa/20137/206949.vnplus

Anh Nguyễn Hồng Phúc, một thành viên diễn đàn bảo mật HVA Online cho biết, sáng 16/7 máy chủ điều khiển mạng máy tính ma (botnet) tấn công một số báo điện tử ở Việt Nam như Dân trí, Tuổi trẻ, VietNamNet đã tạm thời bị vô hiệu hóa.

Đây là nỗ lực của diễn đàn HVA Online và cộng đồng mạng trong việc trợ giúp các trang báo điện tử Việt Nam trước cuộc tấn công lớn của tin tặc bằng hình thức DDoS trong suốt hai tuần qua.

Anh Phúc cho hay, khi biết các báo bị tấn công, HVA Online đã thực hiện việc theo dõi cuộc tấn công này bằng nhiều cách, trong đó có việc cung cấp một công cụ kiểm tra khả năng bị lây nhiễm mã độc tấn công DdoS.

Qua đó, người dùng có thể kiểm tra xem máy tính của mình có đang trở thành thành viên của mạng máy tính ma hay không thông qua www.antibotnet.tk. Nếu công cụ thông báo máy “Có nguy cơ bị nhiễm” cùng với dấu hiệu máy tính đang truy cập mạng chậm và trong vòng 10 ngày qua chưa khởi động lại modem thì nhiều khả năng máy tính của người dùng đã nằm trong mạng máy tính ma lớn nhất Việt Nam.

Trong trường hợp này, HVA Online đề nghị người dùng liên lạc về địa chỉ hvaddosresponseteam@gmail.com để được hướng dẫn cách lấy mẫu virus cũng như gỡ bỏ.

Độc giả có thể tự kiểm tra xem máy tính của mình có nằm trong mạng máy tính ma hay không theo hướng dẫn của HVA Online. (Ảnh: Vietnam+)

Vẫn theo anh Phúc, chính nhờ sự tích cực tham gia hỗ trợ của cộng đồng mạng mà HVA Online đã truy tìm ra mẫu virus, thực hiện phân tích mẫu thu thập được để truy tìm các máy chủ điều khiển tấn công các báo mạng trong thời gian qua. Và, HVA Online đã tìm được một số máy chủ phát lệnh tấn công được đặt tại Công ty Lease Web GmbH của Đức.

“Chúng tôi đã thông báo cho các nhà cung cấp dịch vụ về việc hosting của họ đang lưu trữ các máy chủ kiểm soát mạng máy tính ma ở Việt Nam. Đến sáng 16/7, các máy chủ ấy đã tạm thời bị vô hiệu hóa,” anh Phúc nói.

Tuy nhiên, vị chuyên gia này cho biết “cũng chưa xác định được nhà cung cấp dịch vụ vô hiệu hóa máy chủ, hay chính hacker làm việc này.”

Theo quan sát của phóng viên Vietnam+, hiện việc truy cập vào các báo điện tử đã khá dễ dàng. Tuy nhiên, việc hacker có quay trở lại tấn công vẫn là một nguy cơ thường trực.

HVA Online và cộng đồng mạng sẽ tiếp tục gửi mẫu virus đã thu thập được cho các đơn vị chống virus toàn cầu để thực hiện những bước cuối cùng trong việc tiêu diệt mạng máy tính ma này.

|

|

The absence of disagreement is not harmony, it's apathy.

(Socrates)

Honest disagreement is often a good sign of progress.

(Mahatma Gandhi)

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 17:21:33 (+0700) | #95 | 277526 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/5e97a7857f72e0bb970619e9480e2bfb.jpg)

|

Ne0_Njcky

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 08/05/2008 23:24:00

Messages: 43

Location: UK Border Agency

Offline

|

|

PXMMRF wrote:

Vietnam Plus

Vietnam Plus là trang tin chính thống chủ đạo của Vietnam News Agency mà

|

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 19:31:46 (+0700) | #96 | 277529 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/1e4eba502e47f5317a37883c1acd639d.jpg)

|

quygia128

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 15/07/2009 20:50:28

Messages: 119

Location: Somewhere

Offline

|

|

@n2tforever: lão có thể nói rõ file "search.thn" được đặt ở đâu(khi download thành công) trong hệ thống không ?

Mình cũng đặt BreakPoint ở các hàm OpenFile, CreateFile... ngồi chờ rất lâu (sau đó patch thời gian của hàm Sleep thành 1000 ms để khỏi phải chờ đợi nó ngủ) nhưng không thấy nó load fie lên để Decrypt ^^. Mong lão chia sẽ chút về vấn đề này (Nó Encrypt bằng gì ?)

Cảm ơn lão trước.

File .cfg là một PE file, tối nay ngồi nghiên cứu em nó  |

|

.::Mới bắt đầu trên con đường dài::.

.::Super Newbiez::. |

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 20:49:18 (+0700) | #97 | 277532 |

PXMMRF

Administrator

|

Joined: 26/09/2002 07:17:55

Messages: 946

Offline

|

|

quanta wrote:

n2tforever wrote:

search.thn sau khi decode:

http://www.mediafire.com/?ct0rwtss4u3vc4f

n2tforever có thể viết một bài phân tích cho mình học hỏi thêm với được không? Cảm ơn.

Thế các bạn có ý kiến gì về những dòng ký tự này? Các bạn có biết nó từ đâu không?

Có điều gì không ổn phải không?

咴ꣾঐ尰爢焼죂Ꭓ潻蛎ᠬ暺䵇䮁雧็�დ꜕卩ֻ䮴़–孈㿲ﰊ譯텎̼台ホ㯯䋥ሻ돋ኲ꺪粗溵첢ㅶ蜻遧褖⢆ǎ⣓䟬带압腊緎⍷䮣︄佭弙辖ଝ풔茞푮䶨蹙ട誰ሱ胁䠷㎲ƨ岘ቒꉾꪘ銕࿆蘾훖嫇돉뇤툽☜푃芨饩톕피컾욏ࢠ걐喛䢇Оਫ਼ꗦ飘�⏠쮧씙꭪惏ᦼ粲凨Ⴭ⸭⯤�տ៰ⴍ≫膢灗㻼ꛮ螘ཫ䤮툣暛P析櫗Ⳛ椚皡�ᑆ쓢埇튙潅鳳幺眳즙⾷驭팾好愻ꇽ딀㻂鮰七鄑䞑껻ࡅꐤ驡珣♵❮⪘萁讲诶⎣瞺纭ᄈ䜤噔႕㽄㼑퐰㙄࿕쑫渿䰩

Trong những dòng ký tự trên đây có nhiều (rất nhiều là khác) chữ Hoa (Chinese) rõ ràng, như 好, 七 vân vân |

|

The absence of disagreement is not harmony, it's apathy.

(Socrates)

Honest disagreement is often a good sign of progress.

(Mahatma Gandhi)

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 22:48:54 (+0700) | #98 | 277534 |

n2tforever

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 01/07/2011 15:39:51

Messages: 92

Offline

|

|

quygia128 wrote:

@n2tforever: lão có thể nói rõ file "search.thn" được đặt ở đâu(khi download thành công) trong hệ thống không ?

Mình cũng đặt BreakPoint ở các hàm OpenFile, CreateFile... ngồi chờ rất lâu (sau đó patch thời gian của hàm Sleep thành 1000 ms để khỏi phải chờ đợi nó ngủ) nhưng không thấy nó load fie lên để Decrypt ^^. Mong lão chia sẽ chút về vấn đề này (Nó Encrypt bằng gì ?)

Cảm ơn lão trước.

File .cfg là một PE file, tối nay ngồi nghiên cứu em nó

Hi lão search.thm này được tải về từ web server và nạp trực tiếp vào một buffer trong memory để xử lý chứ không tạo thành file. lão dựng một webserver giả rồi add một bản ghi ip - domain vào file host để lừa nó kết nối đến . sau đó đặt bp ở hàm read của ws2_32 rồi lần theo thôi. sơ qua thì dữ liệu trong search.thn này được nó encrypt 2 lần.

Đầu tiên khi nhận được search.thn nó sẽ dùng 1 thuật toán để decrypt lần 1 (dùng plugin scan thì là rc4 hay blowfish gì đó) được 1 khối dữ liệu có 2 byte đầu là 0x1F 0x8B cộng với những string tìm được trong dll => được compress bằng zlib, trace tiếp sẽ tới đoạn decode lần 2 để ra clean text.

Thực ra đầu tiên tìm ra cái clean này chủ yếu do may chứ k có kĩ thuật gì cả, mình search string trong dll thì thấy có mấy cái mặt "^_^" , "@_@" , ">_<" ngộ quá nên đặt bp thử ai dè chúng luôn cái hàm tách tring token (mấy cái mặt kia là separator =]] ) nên tóm được cái clean text luôn

P/S: cái file cfg kia cùng checksum với btwdins.exe nó là một thôi

|

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 23:01:40 (+0700) | #99 | 277535 |

n2tforever

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 01/07/2011 15:39:51

Messages: 92

Offline

|

|

PXMMRF wrote:

quanta wrote:

n2tforever wrote:

search.thn sau khi decode:

http://www.mediafire.com/?ct0rwtss4u3vc4f

n2tforever có thể viết một bài phân tích cho mình học hỏi thêm với được không? Cảm ơn.

Thế các bạn có ý kiến gì về những dòng ký tự này? Các bạn có biết nó từ đâu không?

Có điều gì không ổn phải không?

咴ꣾঐ尰爢焼죂Ꭓ潻蛎ᠬ暺䵇䮁雧็�დ꜕卩ֻ䮴़–孈㿲ﰊ譯텎̼台ホ㯯䋥ሻ돋ኲ꺪粗溵첢ㅶ蜻遧褖⢆ǎ⣓䟬带압腊緎⍷䮣︄佭弙辖ଝ풔茞푮䶨蹙ട誰ሱ胁䠷㎲ƨ岘ቒꉾꪘ銕࿆蘾훖嫇돉뇤툽☜푃芨饩톕피컾욏ࢠ걐喛䢇Оਫ਼ꗦ飘�⏠쮧씙꭪惏ᦼ粲凨Ⴭ⸭⯤�տ៰ⴍ≫膢灗㻼ꛮ螘ཫ䤮툣暛P析櫗Ⳛ椚皡�ᑆ쓢埇튙潅鳳幺眳즙⾷驭팾好愻ꇽ딀㻂鮰七鄑䞑껻ࡅꐤ驡珣♵❮⪘萁讲诶⎣瞺纭ᄈ䜤噔႕㽄㼑퐰㙄࿕쑫渿䰩

Trong những dòng ký tự trên đây có nhiều (rất nhiều là khác) chữ Hoa (Chinese) rõ ràng, như 好, 七 vân vân

Hình như đoạn text này là do bác mở search.thn ở chế độ unicode. Ý bác là file này là một file thuần text hay sao ạ ?  |

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 23:18:33 (+0700) | #100 | 277536 |

neikel

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 27/05/2007 22:37:26

Messages: 0

Offline

|

|

Hello, mình thêm một mẫu nữa về file search.thn (6KB) khác với mẫu ở trên.

File này get được khi dùng user-agent của bot để truy cập vào master-server

http://www.mediafire.com/download/xh04l709wi4m8wz/search_wbotagent.rar

passwd: 123456

P/S: Không biết master-server hiện còn có thể dùng qua twitter không, nếu có thì chắc cả làng sẽ phải nghỉ twitter một thời gian(!?)

|

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 23:39:40 (+0700) | #101 | 277538 |

n2tforever

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 01/07/2011 15:39:51

Messages: 92

Offline

|

|

mẫu của bạn neikel mình decode theo cách cũ đây. không biết đây là file mới hay cũ thế bạn?

http://www.mediafire.com/?gulygsqmcnwhy84

|

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

17/07/2013 23:44:07 (+0700) | #102 | 277540 |

neikel

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 27/05/2007 22:37:26

Messages: 0

Offline

|

|

File này lấy trong thời điểm giao thoa thời điểm đã bắt đầu công tác chặn một số server master đặt tại nước ngoài và botnet chuẩn bị dừng  |

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

18/07/2013 04:48:52 (+0700) | #103 | 277544 |

acoustics89

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 08/07/2011 10:17:19

Messages: 50

Offline

|

|

n2tforever wrote:

quygia128 wrote:

@n2tforever: lão có thể nói rõ file "search.thn" được đặt ở đâu(khi download thành công) trong hệ thống không ?

Mình cũng đặt BreakPoint ở các hàm OpenFile, CreateFile... ngồi chờ rất lâu (sau đó patch thời gian của hàm Sleep thành 1000 ms để khỏi phải chờ đợi nó ngủ) nhưng không thấy nó load fie lên để Decrypt ^^. Mong lão chia sẽ chút về vấn đề này (Nó Encrypt bằng gì ?)

Cảm ơn lão trước.

File .cfg là một PE file, tối nay ngồi nghiên cứu em nó

Hi lão search.thm này được tải về từ web server và nạp trực tiếp vào một buffer trong memory để xử lý chứ không tạo thành file. lão dựng một webserver giả rồi add một bản ghi ip - domain vào file host để lừa nó kết nối đến . sau đó đặt bp ở hàm read của ws2_32 rồi lần theo thôi. sơ qua thì dữ liệu trong search.thn này được nó encrypt 2 lần.

Đầu tiên khi nhận được search.thn nó sẽ dùng 1 thuật toán để decrypt lần 1 (dùng plugin scan thì là rc4 hay blowfish gì đó) được 1 khối dữ liệu có 2 byte đầu là 0x1F 0x8B cộng với những string tìm được trong dll => được compress bằng zlib, trace tiếp sẽ tới đoạn decode lần 2 để ra clean text.

Thực ra đầu tiên tìm ra cái clean này chủ yếu do may chứ k có kĩ thuật gì cả, mình search string trong dll thì thấy có mấy cái mặt "^_^" , "@_@" , ">_<" ngộ quá nên đặt bp thử ai dè chúng luôn cái hàm tách tring token (mấy cái mặt kia là separator =]] ) nên tóm được cái clean text luôn

P/S: cái file cfg kia cùng checksum với btwdins.exe nó là một thôi

Yep. Chính xác. cái lần giải mã thứ 2 là gzip deflate. Lần thứ 1 mình đoán là một kiểu mã hoá dòng, vì không thìm thấy hằng số nào trong đó cả. Hàm encrypt thứ nhất mình thấy có 2 chỗ đáng nghi. 1 là giải mã file config, 2 là cập nhật. Trước ghi gọi hàm encrypt thứ nhất, có 2 hàm khác để init đầu buffer đầu ra.

Không rõ bạn có lưu ý hàm __tzset bị sai không?? |

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

18/07/2013 08:02:52 (+0700) | #104 | 277547 |

PXMMRF

Administrator

|

Joined: 26/09/2002 07:17:55

Messages: 946

Offline

|

|

n2tforever wrote:

Hình như đoạn text này là do bác mở search.thn ở chế độ unicode. Ý bác là file này là một file thuần text hay sao ạ ?

Không phải ý tôi nói search.thn là một file thuần text đâu! Thuần text mà như thế này thì chính tôi cũng chả hiểu nó nói gì, nửa là thằng botnet. Hì hì. Tôi có ý khác.

Tôi đánh giá rất cao quá trình decode nôi dung file search của n2tforever. Nhưng cũng có đôi điểm cần hỏi thêm cho rõ, chính xác là "cho biết" thì đúng hơn.

Tuy nhiên tôi đang "quần" với 3 cái master server chết tiệt và cả với "btwdins.exe". Tôi có nhiều câu hỏi và ý kiến mới, to be shortly posted. |

|

The absence of disagreement is not harmony, it's apathy.

(Socrates)

Honest disagreement is often a good sign of progress.

(Mahatma Gandhi)

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

18/07/2013 12:31:16 (+0700) | #105 | 277557 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/20eb6260a8b1fb10f92427991cfd19a7.jpg)

|

K4i

Moderator

|

Joined: 18/04/2006 09:32:13

Messages: 635

Location: Underground

Offline

|

|

acoustics89 wrote:

n2tforever wrote:

quygia128 wrote:

@n2tforever: lão có thể nói rõ file "search.thn" được đặt ở đâu(khi download thành công) trong hệ thống không ?

Mình cũng đặt BreakPoint ở các hàm OpenFile, CreateFile... ngồi chờ rất lâu (sau đó patch thời gian của hàm Sleep thành 1000 ms để khỏi phải chờ đợi nó ngủ) nhưng không thấy nó load fie lên để Decrypt ^^. Mong lão chia sẽ chút về vấn đề này (Nó Encrypt bằng gì ?)

Cảm ơn lão trước.

File .cfg là một PE file, tối nay ngồi nghiên cứu em nó

Hi lão search.thm này được tải về từ web server và nạp trực tiếp vào một buffer trong memory để xử lý chứ không tạo thành file. lão dựng một webserver giả rồi add một bản ghi ip - domain vào file host để lừa nó kết nối đến . sau đó đặt bp ở hàm read của ws2_32 rồi lần theo thôi. sơ qua thì dữ liệu trong search.thn này được nó encrypt 2 lần.

Đầu tiên khi nhận được search.thn nó sẽ dùng 1 thuật toán để decrypt lần 1 (dùng plugin scan thì là rc4 hay blowfish gì đó) được 1 khối dữ liệu có 2 byte đầu là 0x1F 0x8B cộng với những string tìm được trong dll => được compress bằng zlib, trace tiếp sẽ tới đoạn decode lần 2 để ra clean text.

Thực ra đầu tiên tìm ra cái clean này chủ yếu do may chứ k có kĩ thuật gì cả, mình search string trong dll thì thấy có mấy cái mặt "^_^" , "@_@" , ">_<" ngộ quá nên đặt bp thử ai dè chúng luôn cái hàm tách tring token (mấy cái mặt kia là separator =]] ) nên tóm được cái clean text luôn

P/S: cái file cfg kia cùng checksum với btwdins.exe nó là một thôi

Yep. Chính xác. cái lần giải mã thứ 2 là gzip deflate. Lần thứ 1 mình đoán là một kiểu mã hoá dòng, vì không thìm thấy hằng số nào trong đó cả. Hàm encrypt thứ nhất mình thấy có 2 chỗ đáng nghi. 1 là giải mã file config, 2 là cập nhật. Trước ghi gọi hàm encrypt thứ nhất, có 2 hàm khác để init đầu buffer đầu ra.

Không rõ bạn có lưu ý hàm __tzset bị sai không??

Nội dung các file này là một số lẻ các byte (không phải là các block 16 hoặc 32 byte hoặc hơn) nên bước 1 là mã hoá dòng (stream cipher). Tìm qua các strings trong dll thì nhiều khả năng là Salsa20 (high speed stream cipher - tác giả là Bruce Schneider  ). ).

Mấy tay này làm khá bài bản: compress first then encrypt |

|

| Sống là để không chết chứ không phải để trở thành anh hùng |

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

18/07/2013 18:32:56 (+0700) | #106 | 277568 |

TQN

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 29/06/2006 22:28:01

Messages: 888

Location: Biết làm chi ?

Offline

|

|

Xác nhận đã tìm ra mẫu bot mới của stl, ở đây: /hvaonline/posts/list/44969.html

File bot mới, thực ra là không mới, của stl là mdnsNSP.dll và mDNSResponder.exe, nằm trong %proramfiles%\Common Files\Bonjour

|

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

19/07/2013 08:07:17 (+0700) | #107 | 277581 |

PXMMRF

Administrator

|

Joined: 26/09/2002 07:17:55

Messages: 946

Offline

|

|

1visao wrote:

Hình ảnh trong bài post đầu tiên em capture được là ảnh chụp lúc máy bị nhiễm virus gửi request liên tục đến máy proxy bên em để truy cập tới 3 trang báo .( Máy này trước đó xài gateway trực tiếp kết nối internet qua modem ADSL , do mạng chậm nên họ nhờ em kiểm tra giùm )

Em thấy "lạ" nên em xin remote vào máy bên đó , chạy tiện ích TCPview thì thấy btwdins.exe liên tục gửi truy vấn tới các trang báo em nghi ngờ là mẫu virus STL , nên mới tìm đến thư mục và nén WIDCOMM.zip gửi lên nhờ mọi người bên HVA phân tích. Còn về nguồn lây nhiễm mấy hôm nay em cũng thử copy các tiện ích, phần mềm lấy từ máy đó về và lây nhiễm mọi cách vào máy ảo nhưng vẫn ko tìm được nguồn.

Hôm qua em đã cập nhật AV , và xài tools của anh TQN kill con bot này cho máy đó rồi , nên không thể cung cấp gì thêm cho anh PXMMRF được nữa.

Em vẫn còn có thể và nên cung cấp cho anh vài thông tin cần thiết khác. Hì hì. Trong máy người bạn em cài một chương trình quản lý, dọn dep máy tính PCHEALTH phải không? (Không rõ là PCHEALTH Chẹck , PCHEALTH Advisor hay PCHEALTH Optimizer...?).

Nhờ em upload lên Mediafire toàn bộ các Files trong folder "PCHEALTH" tại directory D:\WINDOWS\PCHEALTH

(Nhớ là ở /Windows chứ không phải /Program Files nhé!). Tối thiểu cũng upload lên Mediafire file "MSCONFIG.EXE" trong thư mục D:\WINDOWS\PCHEALTH\HELPCTR\BINARIES\MSCONFIG.EXE

D là tên ổ đĩa trong máy người bạn em.

Em cũng hỏi thêm người bạn là họ đã download PCHEALTH từ đâu, lúc nào...?. Xin cám ơn.

(Như em đã biết, ta đã phát hiện được btwdins.exe và btwdins.dll là các thành phần chính trong DDoS tool tấn công vào vietnamnet.vn, tuoitre.vn, dantri.com.vn.... btwdins.dll load lên memory các đia chỉ Internet (như vietnamnet.vn...) để service btwdins.exe thực thị các kết nối mạng, tấn công DDoS. Chúng ta dự đoán btwdins.exe kích hoạt btwdins.dll. Nhưng điều ta chưa rõ là cái gì kích hoạt (và có thể inject code vào) btwdins.exe để nó có thể active.

Tôi đã đưa các file btwdins.exe, btwdins.dll và cả btwdins.exe.cfg vào máy thử nghiệm để kích hoạt quá trình nhiễm độc vào máy và tấn công DDoS, nhưng không có kết quả, không thấy gì).

Nghiên cứu kỹ file "Prefech" mà 1visao cung cấp, tôi thấy dường như có một mối liên hệ "tương tác" giữa file MSCONFIG.EXE trong PCHEALTH nói trên với btwdins.exe. Có thể MSCONFIG.EXE đã bị nhiễm độc hay là file giả mạo? btwdins.exe cũng liên hệ với 1 file có tên NTOSBOOT-B00DFAAD.pf. Nhưng tôi không ưu tiên chú ý file thứ hai này.

to TQN: Mình đã nhắc bạn ....upload lên mang file mDNSResponder.exe. Đây chắc là DDoS tool tấn công vào vietnamnet.vn, tuoitre.vn thứ hai, sau btwdins.exe.

|

|

The absence of disagreement is not harmony, it's apathy.

(Socrates)

Honest disagreement is often a good sign of progress.

(Mahatma Gandhi)

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

19/07/2013 09:55:33 (+0700) | #108 | 277585 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/089f41810321eefc3f4eef5d4a388e42.png)

|

conmale

Administrator

|

Joined: 07/05/2004 23:43:15

Messages: 9353

Location: down under

Offline

|

|

Hơn hai ngàn unique IP tóm được chỉ trong 1 giây capture mới nhất.

https://docs.google.com/file/d/0B-JKbAa37-OQNVRTbGliSVlGYmc/edit?usp=sharing

Bà con kiểm tra xem IP của mình có dính trong danh sách không nha? Nếu có thì anh em xin mẫu  . . |

|

| What bringing us together is stronger than what pulling us apart. |

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

20/07/2013 21:44:24 (+0700) | #109 | 277613 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/4dd20f1e87dfb889bc97230e2c87c6a5.png)

|

xnohat

Moderator

|

Joined: 30/01/2005 13:59:19

Messages: 1210

Location: /dev/null

Offline

|

|

| Hì hì danh sách IP trên hiện đã có trong tool www.antibotnet.tk đặng anh em dùng để kiểm tra cho nhanh |

|

iJust clear, "What I need to do and how to do it"/i

br

brBox tán gẫu dời về: http://www.facebook.com/hvaonline |

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

21/07/2013 19:04:24 (+0700) | #110 | 277627 |

TQN

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 29/06/2006 22:28:01

Messages: 888

Location: Biết làm chi ?

Offline

|

|

CMC vừa release bản update của tool remove mèo độc của stl. Các bạn download ở đây trong khi chờ CMC up lên web.

http://www.mediafire.com/?c7jnaarf65ps9q9 - Pass: 123

Các bạn tuyên truyền và phổ biến mọi người giúp |

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

21/07/2013 21:31:10 (+0700) | #111 | 277629 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/1e4eba502e47f5317a37883c1acd639d.jpg)

|

quygia128

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 15/07/2009 20:50:28

Messages: 119

Location: Somewhere

Offline

|

|

"www.tuoitre.vn" chưa thể phục hồi, chắc chắn còn rất nhiều con bot đang hoạt động đánh phá nhưng mẫu thì lại không có, không có thông tin gì thêm ngoài con "btwdins.dll"

Anh nào đã có mẫu này "mDNSResponder.exe" thì cho em xin.

Nếu thấy không tiện thì gửi qua email dùm em qua địa chỉ:

quygia128@gmail.com

Xin cảm ơn!

BR,

quygia128 |

|

.::Mới bắt đầu trên con đường dài::.

.::Super Newbiez::. |

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

21/07/2013 22:06:09 (+0700) | #112 | 277631 |

love.exe

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 18/06/2011 07:00:25

Messages: 13

Offline

|

|

| tuổi trẻ tới bây giờ em vẫn chưa vào được luôn, coi bộ cũng gay lắm đây. |

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

22/07/2013 15:56:07 (+0700) | #113 | 277645 |

PXMMRF

Administrator

|

Joined: 26/09/2002 07:17:55

Messages: 946

Offline

|

|

Khoảng 3 ngày vừa qua, tuoitre.vn lại bị tấn công DDoS nặng nề và hệ thống hoàn toàn crashed.

Rõ ràng hacker không chỉ tạo ra một DDoS tool là btwdins.exe-btwdins.dll mà còn một số DDoS tool khác, như

mDNSResponder.exe. Tôi đã đề nghị bạn tncong88 cung cấp file mDNSResponder.exe trong máy của bạn đó để anh em HVA phân tích, tìm cách khắc phục. Nhưng rất tiếc cho đến nay bạn tncong88 vẫn chưa trả lời.

Tôi post lại bài viết của tôi ngày 20/7/2013 trả lời bài viết của bạn tncong88 (post ngày 19/7/2013).

Mong bạn tncong88 trả lời sớm. Xin cám ơn!

tncong88 on July 19, 2013 wrote:

Chào mọi người.

Máy mình xài win 8 pro, Avast.

Dạo gần đây khi vào mạng khá chập chờn. Bật Avast thìlúc vào được lúc lại ko.

Tắt Avast thì vào bình thuòng nhưng modem lúc nào cũng nhấp nháy như đang up hay down dữ liệu gì đó mặc dù đã tắt hết các trình duyệt, các torrent...

Mình dùng lệnh netstat để xem thì thấy thế này, xem link:

Code:

http://pastebin.com/vqFSH66q

Mình ko biết về mạng nên mọi người cho hỏi là máy mình có kết nối gì lạ không ?

Mình đã check ở http://www.antibotnet.tk thì báo là máy an toàn.

Mong mọi người giúp đỡ.

Service mDNSResponder.exe là một service trong phần mềm Bonjour (Bonjour service).Bonjour luôn được cài kèm theo phần mềm iTunes.

Khi chưa bị nhiễm độc, hay không phải là phần mềm giả tạo, mDNSResponder.exe có dung lượng khoảng 382 KB và có nhiệm thu thập các thông tin về người sử dung iTunes (Registration, Trình duyệt, OS, DNS IP... vân vân). Nó chỉ kết nối đến các máy chủ của công ty quản lý iTunes, nhưng không thường xuyên, không kết nối với trang mạng, server khác như vietnamnet.vn, các server của VDC...

mDNSResponder.exe trong máy bạn đã nhiễm độc hay là một file giả mạo. Xin bạn upload cho chúng tôi File này hay toàn bộ thư mục trong folder Bonjour trong máy của bạn. Xin bạn vào box "Những thảo luận khác ", topic "VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS" post bài và xin post lai vào đó bài trên của bạn.

|

|

The absence of disagreement is not harmony, it's apathy.

(Socrates)

Honest disagreement is often a good sign of progress.

(Mahatma Gandhi)

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

22/07/2013 17:09:21 (+0700) | #114 | 277651 |

romano143

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 15/04/2007 22:27:40

Messages: 4

Offline

|

|

Gửi anh em HVA,

Đây là những thông tin của 1 máy đã bị nhiễm virus và mẫu của nguyên cả thư mục Bonjour bao gồm cả file mDNSResponder.exe.

Active connections: http://pastebin.com/UnLri1ev

Process đang chạy: http://pastebin.com/epw9hRRZ

Thư mục Bonjour bao gồm file mDNSResponder.exe: http://www.mediafire.com/download/r5umw2frb2tc7s4/Bonjour.rar

Không biết có giúp đc gì ae ko nhưng thôi cứ post vậy ^^

Thanks ! |

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

22/07/2013 23:14:49 (+0700) | #115 | 277658 |

duynhi1978

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 07/02/2011 19:08:20

Messages: 1

Offline

|

|

Theo tui mDNSResponder.exe của romano143 gửi la file sạch, không bị nhiễm độc (382KB).Connections ko thấy kết nối đến tuoitre (ko biết có đúng ko, xin mọi người đừng cười).

Mấy hôm nay ko vô được tuoitre thấy bực mình ghê. Kỳ này sẽ theo bác TQN học hỏi mới được. |

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

23/07/2013 21:19:22 (+0700) | #116 | 277676 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/a589486f05c1b9e27a8965c35a7d9b7a.jpg)

|

tncong88

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 15/02/2007 17:33:29

Messages: 8

Offline

|

|

Chào anh em, trước mình có đăng topic về việc máy của mình liên tục có kết nối ra ngoài mặc dù ko mở chương trình download hay trình duyệt gì cả.

Do bận công việc quá nên cũng chưa có thời gian vào HVA, hôm nay mới rảnh để vào hỏi các bạn tí.

Trước đó mình cũng nghi file mDNSResponder.exe bị nhiễm gì đó nên đã cài KIS 2013 và quét thì đúng là KIS phát hiện ra file này bị nhiễm thật, nó đã del rồi nên ko lấy để up lên đây được nữa. Song hiện tại, máy mình vẫn luôn luôn có kết nối ra bên ngoài một cách liên tục không ngừng, kiểm tra một số ip đang kết nối đến thì thấy có của vietnamnet. Việc vào mạng hết sức khó khăn vì chậm.

Đây là file report các kết nối bằng CurrPorts:

http://www.mediafire.com/?spx4gjjs16nd15b

Process Name là Unknown nên mình ko biết đó là ứng dụng nào, service nào cả.

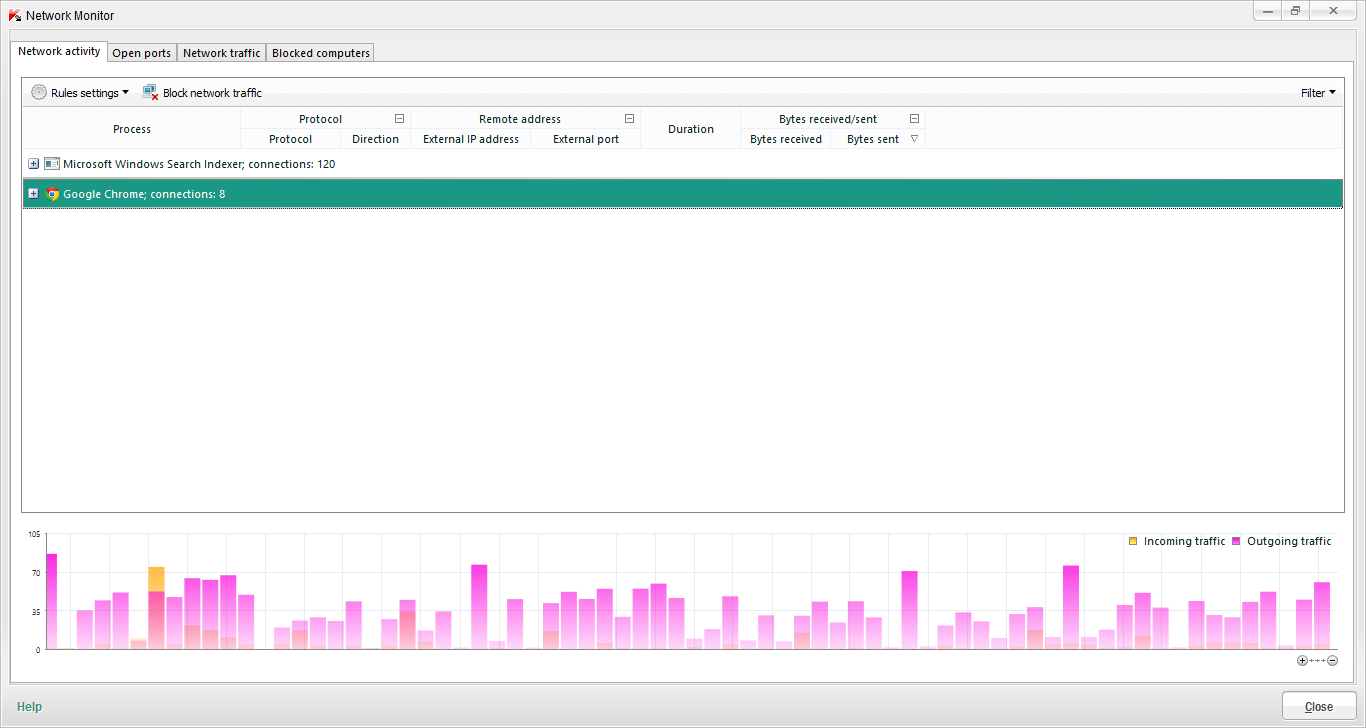

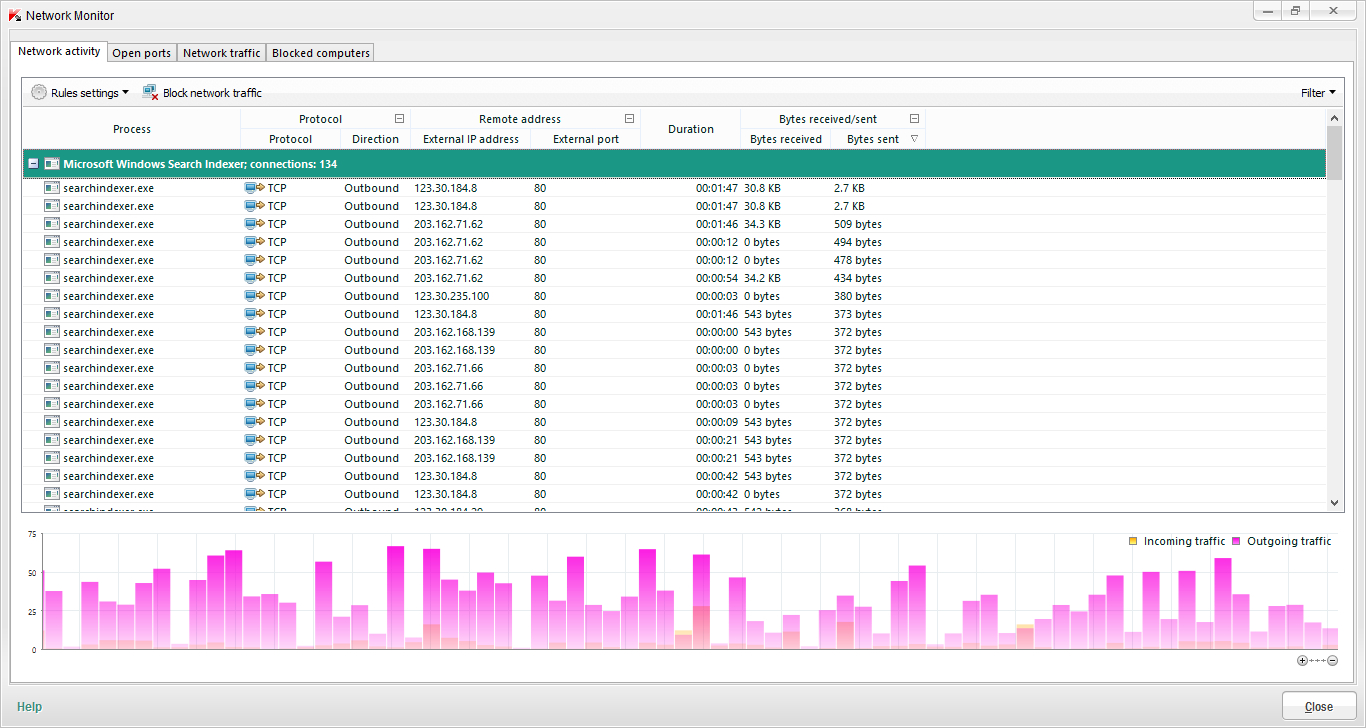

Mở Network Monitor lên thì thấy chỉ có 2 cái đang kết nối vào mạng là Chrome và Microsoft Windows Search Indexer, nếu tắt Chrome đi thì chỉ còn cái này kết nối vào mạng và modem vẫn nhấp nháy ầm ầm, liệu có phải nó đã nhiễm vào file hệ thống này rồi ko ?

Đã quét full máy bằng KIS 2013 nhưng chỉ phát hiện được mDNSResponder.exe và nó đã xoá rồi, nhưng tình trạng kết nối liên tục ra ngoài vẫn tiếp diễn. Mong anh em giúp đỡ.

|

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

23/07/2013 23:37:15 (+0700) | #117 | 277678 |

n2tforever

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 01/07/2011 15:39:51

Messages: 92

Offline

|

|

to tncong88 : file mDNSResponder.exe có backup trước khi bị xoá kìa, bạn gửi file backup ấy lên đây cho mọi người xem đi  |

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

24/07/2013 06:54:02 (+0700) | #118 | 277680 |

TQN

Elite Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 29/06/2006 22:28:01

Messages: 888

Location: Biết làm chi ?

Offline

|

|

Hay quá, bạn tncong88 tìm và zip toàn bộ thự mục của searchindexer.exe lại và up lên đâu đó nhé.

Gấp, chờ bạn. |

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

24/07/2013 08:02:19 (+0700) | #119 | 277684 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/a589486f05c1b9e27a8965c35a7d9b7a.jpg)

|

tncong88

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 15/02/2007 17:33:29

Messages: 8

Offline

|

|

to n2tforever: Mình vào thư mục backup của KIS nhưng ko có gì cả. Có lẽ mình đã chọn KIS xoá hết rồi hay sao đó.

Đây là các thư mục có chứa file searchindexer.exe mà mình tìm được trong máy:

Một nằm tại C:\Program Files\Common Files\Microsoft và một loạt khác nằm tại C:\Windows\WinSxS

http://www.mediafire.com/download/qatdwiebekilfnk/Microsoft.zip

http://www.mediafire.com/download/gp5pd8dibmopadt/windowssearchengine.zip

Mình đã vào Control Panel tắt chức năng Windows Search và tắt cả service Winsearch nữa, và các kết nối ra bên ngoài đã hết.

Không biết tiếp theo sẽ là gì đây.

Mình ko rành về máy tính nên xin nói rõ là tình trạng xảy ra giống như mình đang upload một file gì đó ra bên ngoài vậy đó, thấy max tốc độ upload của đường truyền luôn. |

|

|

|

|

| [Analyzing] VIETNAMNET - Vài góp ý nhỏ trong việc chống DDoS |

24/07/2013 08:15:20 (+0700) | #120 | 277685 |

PXMMRF

Administrator

|

Joined: 26/09/2002 07:17:55

Messages: 946

Offline

|

|

File-service SearchIndexer.exe được gọi (description) là "Microsoft Windows Search Indexer"

SearchIndexer quản lý danh mục các file trong hệ thống Windows, cần cho việc tìm file trong hệthống.

SearchIndexer.exe chỉ có trong Windows 7 (all versions) và các OS mới hơn. Dường như SearchIndexer.exe chưa có trong WIN XP (các SP) và các OS cũ hơn, theo tìm hiểu của tôi (PXMMRF-HVA).

Trong Windows 7, SearchIndexer.exe có dung lượng 417 KB (Size on disk: 420KB).

SearchIndexer.exe nằm tại thư mục: \Windows\System32\SearchIndexer.exe. (xem hình minh hoạ)

Trong cấu hình mặc định (default) của Windows thì System (quyền hệ thống) và Administrators (quyền của các Admin) chỉ giới hạn ở "Read" và "Read&excute" đối với service này. Chỉ có TrustedInstaller mới có quyền "Full control" (nghĩa là cơ bản không ai có quyền "Full control").

Vì vậy hacker khó có thể gây nhiễm độc cho service SearchIndexer.exe, mà có thể chỉ giả mao file.

File (service) SearchIndexer.exe giả mạo phải nằm ở một thư mục khác với thư mục của service nguyên thuỷ,"chính chủ" ( \Windows\System32\SearchIndexer.exe) và phải có dung lượng thay đổi (chính xác là MD5-SHA256... thay đổi).

Xin bạn tncong88 upload lên file-folder SearchIndexer.exe trong máy bạn lên mang. chắc chắn đây là file SearchIndexer.exe giả mạo.

|

|

The absence of disagreement is not harmony, it's apathy.

(Socrates)

Honest disagreement is often a good sign of progress.

(Mahatma Gandhi)

|

|

|

|

|

|

|

| Users currently in here |

|

1 Anonymous

|

|

Powered by JForum - Extended by HVAOnline

hvaonline.net | hvaforum.net | hvazone.net | hvanews.net | vnhacker.org

1999 - 2013 ©

v2012|0504|218|

|

|

![[digg] [digg]](/hvaonline/templates/viet/images/digg.gif)

![[delicious] [delicious]](/hvaonline/templates/viet/images/delicious.gif)

![[google] [google]](/hvaonline/templates/viet/images/google.gif)

![[yahoo] [yahoo]](/hvaonline/templates/viet/images/yahoo.gif)

![[technorati] [technorati]](/hvaonline/templates/viet/images/technorati.gif)

![[reddit] [reddit]](/hvaonline/templates/viet/images/reddit.gif)

![[stumbleupon] [stumbleupon]](/hvaonline/templates/viet/images/stumbleupon.gif)

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif)

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

).

).