| [Discussion] Có cách nào chống SSL Sniffer phía server không? |

22/03/2012 19:02:46 (+0700) | #1 | 259610 |

huydd

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 26/02/2009 17:25:44

Messages: 26

Offline

|

|

Hiện nay với ettercap, arpspoof và vài thủ thuật đơn giản, người ta hoàn toàn có thể nghe trộm được các thông tin trao đổi của một máy trong LAN. Thậm chí cả thông tin qua https cũng bị sniff thông qua Certificate giả mạo. Người dùng thì đa phần luôn nghĩ https là tuyệt đối an toàn và phần lớn không phát hiện ra hiện tượng bị nghe trộm trên mạng. Hạ tầng mạng thì không phải ở đâu cũng có thể triển khai cơ chế chống arpspoofing được. Vậy xin hỏi các ACE có kinh nghiệm triển khai ứng dụng web có cách nào phát hiện ra hiện tượng giả mạo này từ phía server không?

Hiện hvaonline cũng chưa phát hiện được hiện tượng giả mạo này nên ai đó login vào hvaonline thậm chí dùng https vẫn có khả năng bị nghe trộm mật khẩu nếu không cẩn thận

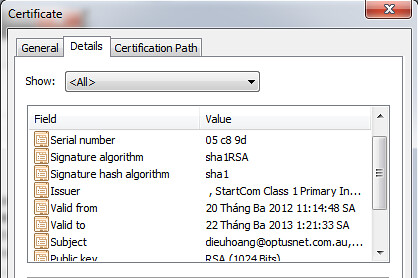

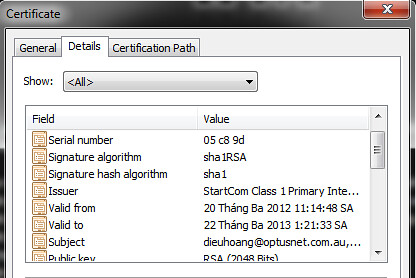

Dưới đây là thông tin Cert xịn của HVA và Cert giả mạo do ettercap tự tạo ra, các bác tìm thử điểm khác nhau, đâu là hàng chính hãng, đâu là fake nhé

1.

2.

|

|

|

|

|

| [Discussion] Có cách nào chống SSL Sniffer phía server không? |

23/03/2012 10:19:09 (+0700) | #2 | 259667 |

Cuc.Sat

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 29/08/2011 04:32:50

Messages: 52

Offline

|

|

Em đoán cái dưới là hàng xin.

Phần Issuer của hàng fake có dấu "," phía trước (error typing ?)

Ngoài ra hàng xịn sử dụng 2048 bit RSA. |

|

|

|

|

| [Discussion] Có cách nào chống SSL Sniffer phía server không? |

23/03/2012 10:22:05 (+0700) | #3 | 259668 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/3099a4ec6dc1da1e77c1b4070c7aa9b8.jpg)

|

bolzano_1989

Journalist

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 30/01/2007 12:49:15

Messages: 1406

Offline

|

|

| Cho 2 cái hình đầy đủ đi bạn chủ topic, mình không thích xem ảnh được cắt xén lắm. |

|

Kiểm tra các file bạn nghi ngờ có virus:

http://goo.gl/m3Fb6C

http://goo.gl/EqaZt

http://goo.gl/gEF8e

Nhận mẫu virus qua FB: http://goo.gl/70Xo23

HVA Malware Response Team: kiemtravirus@gmail.com

Trợ giúp diệt virus: http://goo.gl/2bqxY |

|

|

|

| [Discussion] Có cách nào chống SSL Sniffer phía server không? |

23/03/2012 11:13:06 (+0700) | #4 | 259672 |

myquartz

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 04/01/2005 04:58:30

Messages: 563

Offline

|

|

kết nối https chỉ có client gà không biết mới dính giả mạo thôi. Trình duyệt sẽ cảnh báo ngay rằng cái certificate đó là không hợp lệ (untrusted), nếu client vẫn nhắm mắt "accept and add exception" thì chết là phải.

Cái này chả khác gì việc thằng lừa đảo nó đưa tiền giả cho người bán hàng, máy đếm tiền báo động đây là tiền giả nhưng người bán hàng vẫn cố tình chấp nhận tiền giả và đưa hàng cho nó, rồi lại chửi là "vì dùng tiền nên bị lừa đảo". |

|

|

|

|

| [Discussion] Có cách nào chống SSL Sniffer phía server không? |

23/03/2012 11:41:32 (+0700) | #5 | 259674 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/d55e099378323e5c909505306214abc9.jpg)

|

xuanphongdocco

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 19/08/2009 08:25:03

Messages: 247

Offline

|

|

myquartz wrote:

kết nối https chỉ có client gà không biết mới dính giả mạo thôi. Trình duyệt sẽ cảnh báo ngay rằng cái certificate đó là không hợp lệ (untrusted), nếu client vẫn nhắm mắt "accept and add exception" thì chết là phải.

Cái này chả khác gì việc thằng lừa đảo nó đưa tiền giả cho người bán hàng, máy đếm tiền báo động đây là tiền giả nhưng người bán hàng vẫn cố tình chấp nhận tiền giả và đưa hàng cho nó, rồi lại chửi là "vì dùng tiền nên bị lừa đảo".

Cái này có nhầm lẫn gì không? Người bị tấn công sẽ sử dụng cetificate xịn -> browser có báo gì đâu. Anh chàng attacker sniff được cái certificate đó rồi tái tạo lại, vậy là browser sẽ thông báo "accept and add exception" cho kẻ tấn công chứ?

Xin hãy đóng góp nếu tôi sai. |

|

| Xuân Phong Nguyễn |

|

|

|

| [Discussion] Có cách nào chống SSL Sniffer phía server không? |

24/03/2012 06:46:55 (+0700) | #6 | 259744 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/089f41810321eefc3f4eef5d4a388e42.png)

|

conmale

Administrator

|

Joined: 07/05/2004 23:43:15

Messages: 9353

Location: down under

Offline

|

|

xuanphongdocco wrote:

myquartz wrote:

kết nối https chỉ có client gà không biết mới dính giả mạo thôi. Trình duyệt sẽ cảnh báo ngay rằng cái certificate đó là không hợp lệ (untrusted), nếu client vẫn nhắm mắt "accept and add exception" thì chết là phải.

Cái này chả khác gì việc thằng lừa đảo nó đưa tiền giả cho người bán hàng, máy đếm tiền báo động đây là tiền giả nhưng người bán hàng vẫn cố tình chấp nhận tiền giả và đưa hàng cho nó, rồi lại chửi là "vì dùng tiền nên bị lừa đảo".

Cái này có nhầm lẫn gì không? Người bị tấn công sẽ sử dụng cetificate xịn -> browser có báo gì đâu. Anh chàng attacker sniff được cái certificate đó rồi tái tạo lại, vậy là browser sẽ thông báo "accept and add exception" cho kẻ tấn công chứ?

Xin hãy đóng góp nếu tôi sai.

Attacker tái tạo lại cái certificate nào? |

|

| What bringing us together is stronger than what pulling us apart. |

|

|

|

| [Discussion] Có cách nào chống SSL Sniffer phía server không? |

25/03/2012 23:23:10 (+0700) | #7 | 259833 |

huydd

Member

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif) |

0 |

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)

|

|

Joined: 26/02/2009 17:25:44

Messages: 26

Offline

|

|

conmale wrote:

xuanphongdocco wrote:

myquartz wrote:

kết nối https chỉ có client gà không biết mới dính giả mạo thôi. Trình duyệt sẽ cảnh báo ngay rằng cái certificate đó là không hợp lệ (untrusted), nếu client vẫn nhắm mắt "accept and add exception" thì chết là phải.

Cái này chả khác gì việc thằng lừa đảo nó đưa tiền giả cho người bán hàng, máy đếm tiền báo động đây là tiền giả nhưng người bán hàng vẫn cố tình chấp nhận tiền giả và đưa hàng cho nó, rồi lại chửi là "vì dùng tiền nên bị lừa đảo".

Cái này có nhầm lẫn gì không? Người bị tấn công sẽ sử dụng cetificate xịn -> browser có báo gì đâu. Anh chàng attacker sniff được cái certificate đó rồi tái tạo lại, vậy là browser sẽ thông báo "accept and add exception" cho kẻ tấn công chứ?

Xin hãy đóng góp nếu tôi sai.

Attacker tái tạo lại cái certificate nào?

Chính xác như bạn myquartz nói. Thường thì các trình duyệt mới sẽ cảnh báo khi có certificate không hợp lệ, nhưng phần lớn người sử dụng rất ít để ý cái cảnh báo này. Hơn nữa một số website chưa có đủ tiền mua cert xịn dùng self sign certificate cũng bị cảnh báo untrusted.

Bạn nào dùng IE8 vào địa chỉ https://www.gmail.com/ xem, cũng cảnh báo untrusted vì certificate của google đăng ký cho mail.google.com chứ không phải www.gmail.com . Vài lần như thế này thì phản xạ accept khi có cảnh báo của người dùng cũng là dễ hiểu

|

|

|

|

|

| [Discussion] Có cách nào chống SSL Sniffer phía server không? |

26/03/2012 01:49:03 (+0700) | #8 | 259837 |

![[Avatar] [Avatar]](/hvaonline/images/avatar/089f41810321eefc3f4eef5d4a388e42.png)

|

conmale

Administrator

|

Joined: 07/05/2004 23:43:15

Messages: 9353

Location: down under

Offline

|

|

huydd wrote:

conmale wrote:

xuanphongdocco wrote:

myquartz wrote:

kết nối https chỉ có client gà không biết mới dính giả mạo thôi. Trình duyệt sẽ cảnh báo ngay rằng cái certificate đó là không hợp lệ (untrusted), nếu client vẫn nhắm mắt "accept and add exception" thì chết là phải.

Cái này chả khác gì việc thằng lừa đảo nó đưa tiền giả cho người bán hàng, máy đếm tiền báo động đây là tiền giả nhưng người bán hàng vẫn cố tình chấp nhận tiền giả và đưa hàng cho nó, rồi lại chửi là "vì dùng tiền nên bị lừa đảo".

Cái này có nhầm lẫn gì không? Người bị tấn công sẽ sử dụng cetificate xịn -> browser có báo gì đâu. Anh chàng attacker sniff được cái certificate đó rồi tái tạo lại, vậy là browser sẽ thông báo "accept and add exception" cho kẻ tấn công chứ?

Xin hãy đóng góp nếu tôi sai.

Attacker tái tạo lại cái certificate nào?

Chính xác như bạn myquartz nói. Thường thì các trình duyệt mới sẽ cảnh báo khi có certificate không hợp lệ, nhưng phần lớn người sử dụng rất ít để ý cái cảnh báo này. Hơn nữa một số website chưa có đủ tiền mua cert xịn dùng self sign certificate cũng bị cảnh báo untrusted.

Bạn nào dùng IE8 vào địa chỉ https://www.gmail.com/ xem, cũng cảnh báo untrusted vì certificate của google đăng ký cho mail.google.com chứ không phải www.gmail.com . Vài lần như thế này thì phản xạ accept khi có cảnh báo của người dùng cũng là dễ hiểu

------> cái này hồi nào đâu chớ chẳng phải gần đây. https://www.gmail.com có cert được Thawte cung cấp hẳn hòi từ tháng 10 năm 2011.

Còn chuyện người dùng không ý thức mà "accept" một cách thiếu suy nghĩ thì đành chịu thôi. Chẳng có gì "chống" nổi. Kỹ thuật mấy cũng không qua khỏi hành động và quyết định của con người (dù quyết định ấy có ngu xuẩn mấy đi chăng nữa). |

|

| What bringing us together is stronger than what pulling us apart. |

|

|

|

|

|

|

| Users currently in here |

|

1 Anonymous

|

|

Powered by JForum - Extended by HVAOnline

hvaonline.net | hvaforum.net | hvazone.net | hvanews.net | vnhacker.org

1999 - 2013 ©

v2012|0504|218|

|

|

![[digg] [digg]](/hvaonline/templates/viet/images/digg.gif)

![[delicious] [delicious]](/hvaonline/templates/viet/images/delicious.gif)

![[google] [google]](/hvaonline/templates/viet/images/google.gif)

![[yahoo] [yahoo]](/hvaonline/templates/viet/images/yahoo.gif)

![[technorati] [technorati]](/hvaonline/templates/viet/images/technorati.gif)

![[reddit] [reddit]](/hvaonline/templates/viet/images/reddit.gif)

![[stumbleupon] [stumbleupon]](/hvaonline/templates/viet/images/stumbleupon.gif)

![[Minus] [Minus]](/hvaonline/templates/viet/images/minus.gif)

![[Plus] [Plus]](/hvaonline/templates/viet/images/plus.gif)